Historiquement, le focus sur la disponibilité des infrastructures IT a conduit aux solutions de continuité informatiques actuelles

Le besoin pendant des années a été d’améliorer la disponibilité des infrastructures techniques informatiques.

On se souvient de pannes majeures de l‘IT ou de sinistres sur du matériel qui générait des arrêts de plusieurs heures ou plusieurs jours :

- Indisponibilité d’un SAN pendant plusieurs jours par suite d’une mise à jour de firmware

- Incendie de datacenters (OVH, GCP, …) qui ont impacté de nombreuses infrastructures pendant plusieurs heures et jours,

- …

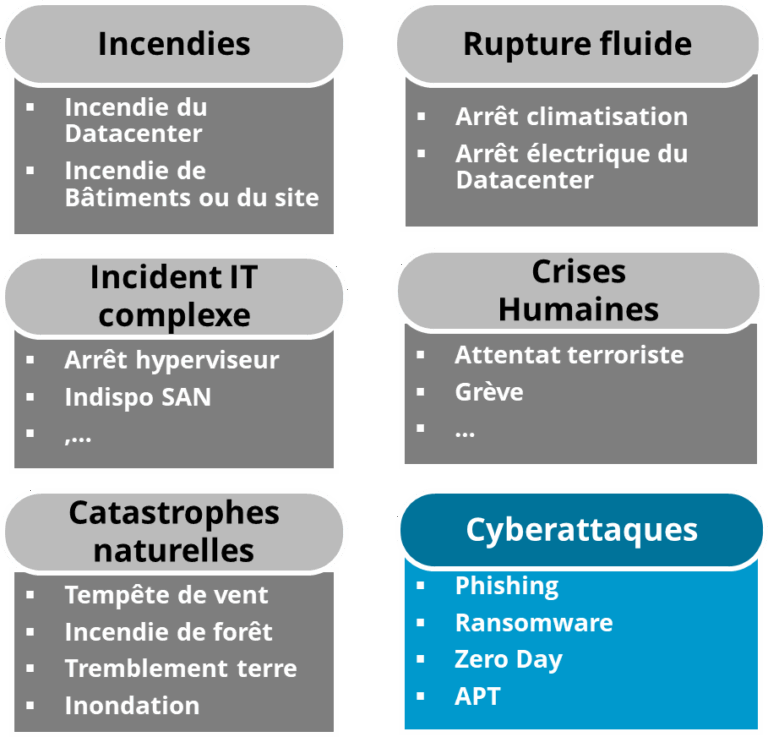

Donc le besoin de continuité informatique s’articulait principalement autour de scénarios de risques matériels. Les principales menaces identifiées comprenaient :

- Pannes d’infrastructure critique : défaillances complexes de bases de données, de SAN (Storage Area Network) ou des hyperviseurs générant des interruptions prolongées

- Sinistres physiques : incendies, dégâts des eaux affectant les datacenters principaux

- Défaillances matérielles : pannes de serveurs, problèmes de connectivité réseau, rupture de fluides (électricité, clim, …)

Cet ensemble d’incidents ou sinistres majeurs a mis sur le devant de la scène des solutions et architectures privilégiant les RTO et RPO des infrastructures :

- RTO (Recovery Time Objective) : délai maximal acceptable pour la restauration des applications

- RPO (Recovery Point Objective) : perte de données maximale tolérée lors d’un incident

On a vu ainsi des architectures de dual datacenter avec des solutions pour répliquer des données entre des baies SAN ou via des solutions logicielles. Ces solutions de continuité informatique ou haute disponibilité informatique (que certains nomment de façon complètement erronée des solutions de PCA : Plan de Continuité d’Activité) se sont développées dans beaucoup d’entreprise à partir des années 2000.

Certes de nombreux autre cas d’indisponibilités longues n’étaient pas liées à des problèmes hardware, mais à des sujets de logiciels et de leurs déploiements, mais ces scénarios de risques sont rarement traités par ces architectures techniques mais plutôt par des améliorations de processus de déploiement de logiciels (CI/CD).

L’arrivée des cyberattaques, un bouleversement sur le sujet de la continuité informatique

Dès les premières cyberattaques, les entreprises ayant mis en œuvre ces solutions de haute-disponibilité se sont rendu compte, à leur dépend, qu’elles ne protégeaient mal ou pas du tout contre les cyberattaques.

- Un datastore corrompu ou chiffré sur un Datacenter se répliquait en quelques minutes sur le deuxième Datacenter.

- Une ransomware se propage en quasi temps réel sur le deuxième datacenter

- Une attaque chiffre les données des deux Datacenters

- ….

Donc ces architectures sont globalement inopérantes vis-à-vis des scénarios de risques cyber.

Aujourd’hui, les cyberattaques représentent le scénario de risque dominant en matière de résilience d’entreprise.