La détection ne suffit plus

Le constat revenait d’un stand à l’autre, d’une conférence à la suivante : les entreprises ont beaucoup investi ces dernières années dans la détection, peu dans la résilience et la reprise. Selon une étude présentée par Illumio sur le salon, 95 % des entreprises françaises interrogées se disent confiantes dans leur capacité à détecter une attaque — mais seulement 45 % estiment pouvoir la contenir rapidement. Et 8 % seulement sont capables de détecter une charge compromise et de la confiner en temps réel.

La formule de Damien Gbiorczyk (Illumio) résume l’enjeu : détecter un cambrioleur dans sa maison, c’est une chose. L’enfermer dans une pièce pendant qu’on appelle les secours, c’en est une autre.

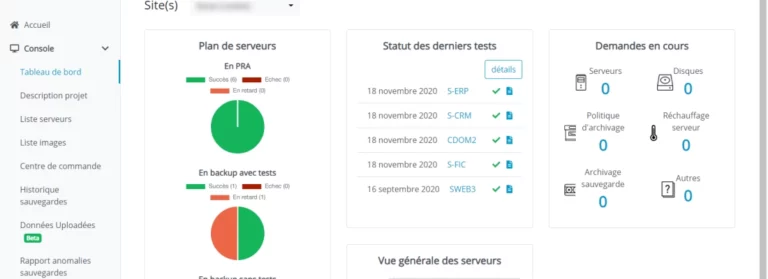

C’est exactement ce que nous développons chez Nuabee avec la bulle étanche : un environnement de reprise isolé de l’infrastructure de production compromise, opérationnel même quand le reste est chiffré.

L’IA accélère tout — y compris les attaques

Le délai d’exploitation d’une vulnérabilité est passé de deux ans à 1,6 jour en moyenne. Les malwares s’adaptent en temps réel via des LLM spécialisés. L’IA agentique — des agents autonomes capables d’enchaîner des actions sans intervention humaine — est identifiée comme la prochaine grande menace.

Dans ce contexte, miser uniquement sur la prévention revient à parier que la brèche n’arrivera jamais. Le cas Jaguar Land Rover, cité par Tariq Krim (Cybernetica) dans son retour du FIC, illustre ce que coûte une absence de plan de reprise : cyberattaque le 31 août 2025, reprise normale mi-novembre, chute de 43,3 % des ventes sur le trimestre, 64,4 % en Amérique du Nord.

La question n’est plus si l’attaque passera. C’est quand, et combien de temps avant de redémarrer le business.