Comprendre l’article 702 du FISA

Extrait d’un article du Center for Democracy & Technology sur FISA – section 702

Y a-t-il des restrictions à la surveillance via l’article 702 ?

Contrairement à la surveillance « traditionnelle » du FISA, l’article 702 ne nécessite pas que la cible de la surveillance soit un terroriste suspecté, un espion ou un autre agent d’une puissance étrangère.

L’article 702 exige seulement que les cibles soient des personnes non-américaines situées à l’étranger, et qu’un « objectif significatif » de la surveillance soit d’obtenir des « informations de renseignement étranger » (l’objectif principal de la surveillance peut être tout à fait autre).

Comment fonctionne l’article 702 ?

Certification :

Sur une base annuelle, l’Attorney General et le Directeur du Renseignement National font des « certifications » autorisant les programmes de surveillance 702 et soumettent ces certifications à la Cour de Surveillance du Renseignement Étranger (FISC) pour approbation.

Ces certifications

- identifient les catégories d’informations de renseignement étranger à collecter,

- contiennent des Procédures de Ciblage et des Procédures de Minimisation approuvées par l’AG qui visent à garantir que l’acquisition 702 est limitée aux personnes non américaines à l’étranger,

- attestent que les procédures de ciblage et de minimisation et les lignes directrices supplémentaires adoptées pour assurer la conformité sont conformes au Quatrième Amendement,

- attestent qu’un « objectif significatif » du programme est d’obtenir des informations de renseignement étranger,

- attestent que le programme utilise un fournisseur de services de communications électroniques américain,

- attestent que le programme respecte les limitations énoncées par la loi.

- Si tous les éléments de la certification sont présents et que les exigences minimales des procédures de ciblage et de minimisation sont respectées, la FISC doit approuver le programme de surveillance 702. La FISC ne joue aucun rôle dans la prise de décisions de ciblage (ces décisions sont prises par la NSA, avec des « nominations » de la CIA et du FBI).

Méthode d’acquisition des informations :

Il existe actuellement deux formes connues de collecte 702 :

Collecte PRISM :

- le gouvernement collecte tout le contenu des communications à ou de la part d’un sélecteur ciblé (tel qu’une adresse électronique) directement auprès des fournisseurs de services de communication électronique basés aux États-Unis (tels qu’Apple ou Google). La NSA reçoit toutes les informations PRISM collectées brutes (non minimisées) et peut également envoyer de telles données brutes à la CIA et au FBI.

Collecte en amont :

- le gouvernement collecte toutes les transactions Internet contenant des communications vers, de ou « à propos » d’un sélecteur ciblé alors que les transactions traversent les passerelles réseau contrôlées par des fournisseurs basés aux États-Unis. Seule la NSA peut recevoir des informations collectées en amont brutes, mais elle peut envoyer de telles informations à la CIA et au FBI une fois qu’elles ont été traitées par le processus de minimisation de la NSA.

Interrogation et utilisation dans les affaires criminelles :

- Interrogation des informations 702 dans les bases de données gouvernementales : La NSA, la CIA et le FBI sont autorisés à interroger les informations acquises par le 702 en utilisant une variété de termes de recherche. Les propres procédures de minimisation de chaque agence limitent les termes de recherche que les analystes peuvent utiliser. Cependant, il n’est pas clair comment ces politiques sont appliquées.

- La faille de recherche par porte dérobée : La NSA, la CIA et le FBI sont tous autorisés à rechercher des informations acquises par le 702 avec des identifiants de personnes américaines (tels que des noms ou des adresses). Les critiques ont qualifié cela de faille de « recherche par porte dérobée », car cela permet au gouvernement d’obtenir des informations qui auraient autrement nécessité un mandat. Aujourd’hui, la NSA et la CIA peuvent uniquement interroger des informations recueillies par le 702 avec un identifiant de personne américaine après avoir créé une « déclaration de faits montrant qu’une interrogation est raisonnablement susceptible de retourner des informations de renseignement étranger ». Cependant, cette restriction ne s’applique pas au FBI.

- Utilisation devant un tribunal pénal : Les informations acquises par le 702 peuvent être utilisées comme preuves contre des personnes américaines dans un tribunal pénal pour certaines catégories larges de « crimes graves ». Pour les enquêtes qui ne relèvent pas de l’une de ces catégories, il n’y a aucune restriction sur l’utilisation des informations acquises par le 702 pour obtenir d’autres preuves pouvant être utilisées au tribunal. L’utilisation d’informations recueillies en vertu du 702 sans mandat contre des personnes américaines crée une échappatoire au Quatrième Amendement, qui exige une constatation de cause probable par un organisme indépendant.

Actualité Nuabee

Actualité Nuabee Sinistre du Datacenter d’Almere (NL)

Lire l'article Cybersécurité

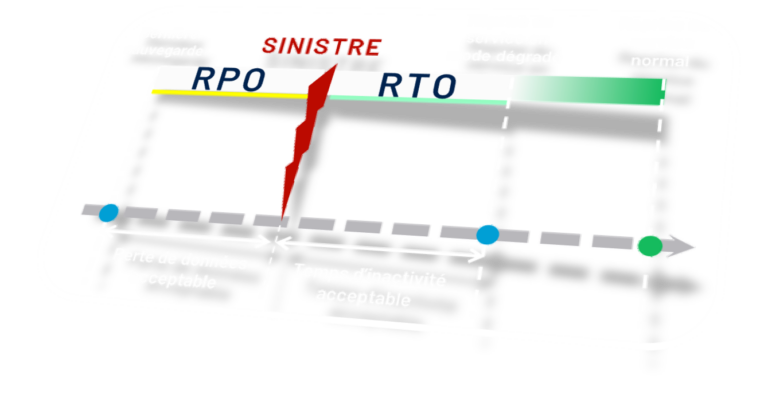

Cybersécurité Comprendre les termes RPO et RTO dans un projet de PRA

Lire l'article Actualité Nuabee

Actualité Nuabee InCyber 2026 : la cyber-résilience n’est plus optionnelle

Le Forum InCyber 2026 a confirmé un tournant : la détection ne suffit plus, la capacité... Lire l'article Actualité Nuabee

Actualité Nuabee Nuabee au salon Incyber 2026

Lire l'article Cyber-résilience

Cyber-résilience L’évolution du PRA à l’ère des Cyberattaques est indispensable

Lire l'article Actualité Nuabee

Actualité Nuabee Nuabee fête ses 10 ans

Lire l'article Blog

Blog Rapport 2024 sur la préparation à la cyber-reprise

Lire l'article Blog

Blog Pourquoi une nouvelle génération de logiciel de sauvegarde

Lire l'article Actualité Nuabee

Actualité Nuabee